Microsoft Sentinel活用術|重大インシデントを見逃さない自動化設計とは

OSINTとSQLインジェクションの脅威|管理者ページ公開が招くリスクとは

SIEM導入で失敗しないログ選定ガイド|優先順位と実務ポイント

SIEMの失敗しない選び方|導入目的×運用設計で比較する方法

Active Directory防御の要|Defender for Identity徹底解説

AIがマルウェアを進化させる?Gemini悪用型攻撃PROMPTFLUXとPROMPTSTEAL

サイバー脅威インテリジェンス(CTI)導入ガイド|攻撃を先読みする最新防御戦略

【2026年1月版】今すぐ対応すべき脆弱性まとめ|React・n8n・MongoDB

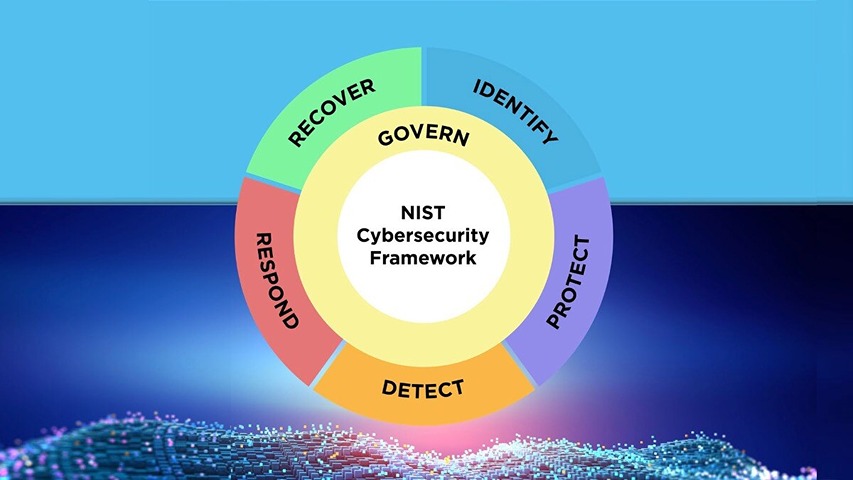

NIST CSF 2.0とは?企業のセキュリティ成熟度を高める導入ガイド

ゼロトラストとは結局何をすればいい?現場で始める実践ステップを解説

【現場で使える】MITRE ATT&CK活用ガイド!攻撃者の手口を可視化して防御を強化しよう

AIはSOCを置き換えるのか?企業のセキュリティ運用が向かう現実的な未来とは

【初心者向け】セキュリティ界隈でよく聞く「MITRE」ってなに?にエンジニアが答えます

【2025年12月版】今すぐ対応すべき脆弱性まとめ|7-Zip・Firefox・Azure・FortiWeb

なぜ今「サプライチェーン攻撃」対策が必須なのか?企業が取るべき実践策

ログ分析はできるのに“判断できない”問題とは?企業SOCが抱える本質的な課題

セキュリティ担当者こそ「ログの統合管理」に投資すべき理由【運用効率と検知力を高める】

Microsoft Sentinel×Data Lakeで実現するログ運用最適化の新設計

【2025年11月版】今すぐ対応すべき脆弱性まとめ|Adobe・Windows・Oracle