中小企業向けCSIRT入門|最小構成で始めるインシデント対応体制

- CSIRT

- インシデント対応

- 中小企業セキュリティ

- セキュリティ体制構築

- SOC / MDR

まず理解しておきたい:CSIRTの目的

CSIRT(Computer Security Incident Response Team)は、

「自社の情報資産を守るため、セキュリティインシデントに備え・対応する組織」 です。

つまり、専門的な“セキュリティチーム”を持つことが目的ではなく、

インシデント発生時に慌てず、被害を最小化できる仕組みを整えることが本質です。

最小構成のCSIRTモデル

中小企業の場合、以下の3つの役割に絞ると現実的です。

| 役割 | 主な責務 | 担当者の例 |

|---|---|---|

| CSIRTリーダー(責任者) | 組織全体の方針決定、対外窓口(取引先・警察・JPCERTなど) | 情報システム責任者、CISO相当 |

| インシデントハンドラー(対応担当) | 検知・初動・封じ込め・復旧対応 | 社内SE、SOC担当者、外部委託ベンダ |

| コミュニケーション担当 | 社内連絡・経営報告・広報対応 | 管理部門、総務、人事など |

💡 1人が複数役割を兼務してもOK。重要なのは、

「誰が・何を・いつ・どのように対応するか」が明確になっていることです。

外部連携を積極的に活用する

人手や専門知識が不足する場合は、以下のような外部連携が有効です。

- SOCサービス/MDRサービス:監視や一次対応を委託

- ベンダCSIRTとの連携:製品インシデントの情報共有

- JPCERT/CC・IPAへの報告・相談:国内の公式窓口

- MS&ADインターリスク総研やISAC団体など:業界横断の情報共有

外部の力を借りながら、自社の中で意思決定と初動判断ができる最小単位を目指しましょう。

最初に整備すべき3つの要素

CSIRTの立ち上げ初期に最低限整えるべきは次の3点です。

- 連絡体制:緊急時に誰に・どう連絡するか(社内/外部)

- 対応手順書(インシデントハンドブック):初動・封じ込め・報告の流れ

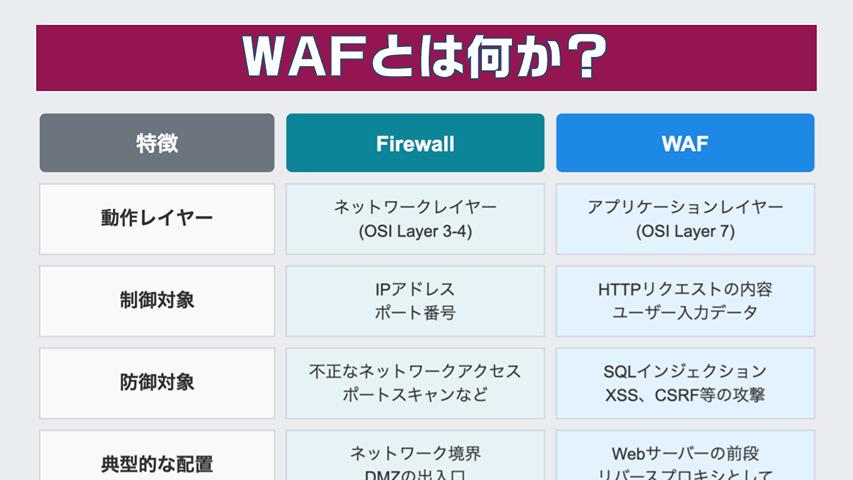

- ログ・監視体制:検知のための基礎(MDE、Firewall、メール監視など)

これらがあるだけでも、「何も決まっていない」状態から大きく前進します。

小さく始めて、少しずつ育てる

CSIRTは「一度作れば終わり」ではなく、育てるチームです。

- 年1回でもインシデント対応訓練を行う

- 情報共有(IPAやJPCERTの注意喚起)を定例化する

- ログや検知ルールを少しずつ改善する

この繰り返しが、実効性のあるCSIRTにつながります。

まとめ

| ポイント | 内容 |

|---|---|

| 目的 | インシデント発生時に慌てず対応できる体制を作る |

| 最小構成 | 責任者・対応担当・連絡担当の3役体制 |

| 外部連携 | SOCやJPCERTを積極的に活用する |

| 第一歩 | 手順書と連絡体制を整備することから始める |

「完璧なCSIRT」を目指すより、「最小でも機能するCSIRT」を作ること。

実際の対応経験を積みながら、組織に合った形へ成熟させていきましょう。

CSIRT構成でお困りの際は、Colorkrew Securityまでお気軽にご相談ください!