社内の個人情報漏えいをMicrosoft Sentinelで検知する方法|給与・評価・マイナンバーの不正アクセス対策

- Microsoft Sentinel

- 個人情報保護

- 内部不正検知

- ISMS

- Microsoft Purview

こんにちは、Colorkrew セキュリティアナリスト(兼 自社PMS・ISMS運営担当)の菊池です。

今回は氏名・住所・給与・評価……社内に眠る個人情報の不正取り扱いをSentinelで検知する方法をご紹介します。

意外と見落とされている、社内の個人情報リスク

個人情報の漏洩というと、外部からのサイバー攻撃をイメージしがちです。でも実際には、社内の担当者による不正アクセスや、うっかりミスによる持ち出しが原因のケースも少なくありません。

特に見落とされやすいのが、日常的に扱われている従業員の個人情報です。

- 氏名・住所・電話番号

- 給与・賞与・評価情報

- 健康診断結果・休職履歴

- マイナンバー(特定個人情報)

こうした情報は人事・労務担当者が日常的にアクセスしており、「いつ・誰が・何を操作したか」を把握できていない企業が多いのが実情です。

本記事では、個人情報保護法とISMSが求めるログ管理の要件を整理したうえで、Microsoft Sentinel・Purviewを活用して従業員個人情報の不正取り扱いを検知する実践的なアプローチをご紹介します。

法律とISMSが求める「ログ管理」の本当の意味

個人情報保護法が求めていること

個人情報保護法第23条は、個人データの安全管理のために「必要かつ適切な措置」を講じることを義務づけています。ガイドラインでは、その措置のひとつとして個人データの取扱状況を把握するためのログの記録・点検が求められています。

ここで重要なのは、「ログを記録・保存すること」だけが目的ではないという点です。ガイドラインが想定しているのは、記録したログを継続的に点検し、問題を検知・是正できる状態を維持することです。

ISMSが求めていること

ISO 27001でも、ログ管理・監視に関する管理策(A.8.15、A.8.16等)は、ログの「取得」だけでなく「定期的なレビューと異常の検知」まで求めています。

つまり、両者に共通するメッセージはシンプルです。

「ログは取るだけでは不十分。継続的に監視して、初めて安全管理措置として機能する」

マイナンバーの場合はさらに厳格

従業員のマイナンバー(特定個人情報)については、番号法に基づきさらに厳格な安全管理措置が求められます。利用できる事務の範囲が法律で限定されており、「誰が・いつ・何のためにアクセスしたか」を記録・管理することが明示的に求められています。

なお、中小企業の多くは給与計算・年末調整を労務クラウドサービスに委託しているため、マイナンバー自体は委託先が管理するケースが一般的です。その場合でも、委託先の選定・監督責任は自社にあることを忘れないようにしましょう。

よくある「3つの落とし穴」、心当たりはありませんか?

落とし穴① ログは取っているけど、誰も見ていない

人事システムや給与システムのアクセスログは保存されている。でも、日常的に確認している人はいない——このパターンは非常によく見られます。

問題が起きてから初めてログを掘り起こしても、記録が断片的で原因特定が困難になるケースが多くあります。個人情報保護委員会の行政指導事例にも、「個人データの取扱状況を把握するための体制が整備されていなかったため、漏えい等事態の影響が拡大した」という事案が残っています。

「ログが存在した」と「ログで守られていた」は別物です。

落とし穴② ログが分散していて、横断的に見られない

従業員の個人情報は、複数のシステムに分散して存在しています。

- 人事システム(氏名・住所・評価)

- 給与システム(給与・賞与)

- 勤怠システム(出退勤・有休)

- 健康管理システム(健診結果・休職情報)

それぞれが個別にログを保存している場合、「権限のない社員が複数システムにまたがって従業員情報を参照していた」という横断的な不正行動を見抜くことはできません。

落とし穴③ ISMSの管理策が形骸化している

「月次でアクセスログを確認する」という手順書はあるが、実態はほぼ形式的なチェックになっている——というケースも少なくありません。

ISMS外部審査で「ログ監視の実効性を示してください」と問われたとき、胸を張って答えられますか?

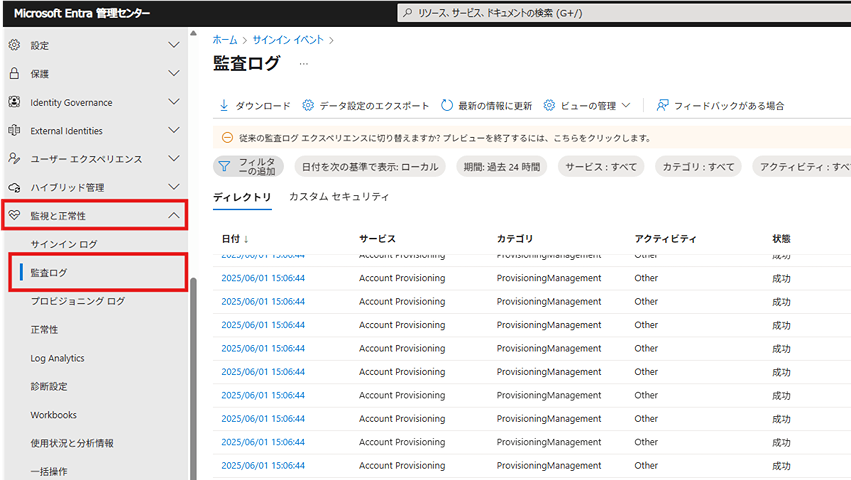

従業員個人情報のログをSentinelに集約する

なぜSentinelが適しているのか

Microsoft Sentinelは、SIEM(ログの収集・分析)とSOAR(インシデント対応の自動化)を統合したクラウドネイティブなプラットフォームです。従業員個人情報の監視に特に向いている理由が3つあります。

- Microsoft 365・Azure ADとネイティブ連携できるため、追加エージェントなしでログを取り込めるケースが多い

- 人事・給与システムなどオンプレ環境も、ログ収集エージェント経由で接続でき、分散したログを一元集約できる

- AI・機械学習によるUEBA(ユーザー行動分析)機能で、通常と異なる操作パターンを自動的に検知できる

集めるべきログはここ

| システム・ソース | 収集対象ログ |

|---|---|

| 人事・給与システム(オンプレ) | DBアクセス、ファイル操作、ログイン履歴 |

| Azure AD / Entra ID | サインイン、権限変更、MFAバイパス |

| Microsoft 365(SharePoint等) | ファイルDL・外部共有・メール送信 |

| VPN・ゲートウェイ | 接続元IP・セッション情報 |

| エンドポイント(PC) | ファイルコピー、USBデバイス接続、印刷操作 |

これらを単一のワークスペースに集約することで、システムをまたいだ相関分析がはじめて可能になります。

+α:Microsoft Purviewと組み合わせると、PC上のファイル操作まで把握できる

「個人情報は人事システムの中だけにある」——とは限りません。

実務では、担当者がシステムからダウンロードした個人情報入りのExcelファイルをPCのデスクトップやローカルフォルダに一時保存しながら作業するケースが頻繁に発生します。こうしたPC上での一時的なファイル操作は、従来のシステムログでは捕捉できない"死角"になりがちです。

ここで活用できるのがMicrosoft Purview エンドポイントDLPです。

Purviewには氏名・住所・マイナンバーといった個人情報の種類があらかじめ定義されており、PC上のファイルに含まれる個人情報を自動的に検出できます。エンドポイントDLPを有効にすると、対象ファイルに対して以下のような操作を監視・制御できます。

- USBメモリへのコピー・書き出し

- 個人用クラウドストレージへのアップロード

- 未承認の宛先へのメール添付

- 印刷操作や画面キャプチャ

そして、これらの操作履歴(DLPアラート)はMicrosoft Sentinelに連携できます。つまり、システムへのアクセスログとPC上のファイル操作ログを同一のSIEMプラットフォームで一元管理できます。

💡 例えばこんなシナリオを検知できます

「人事システムから従業員の評価・給与情報をダウンロード(システムログで検知)→ ローカルに保存したファイルをUSBメモリにコピー(PurviewのエンドポイントDLPで検知)」という一連の持ち出し行動を、Sentinel上でひとつのインシデントとして可視化・アラート通知できます。

こんな「不正パターン」を検知できます

集約されたログをもとに、以下のような典型的な不正取り扱いを検知できます。

| パターン | 概要 |

|---|---|

| 権限外アクセス | 担当外の社員が人事・給与情報にアクセス |

| 大量ダウンロード | 短時間に大量の従業員データを出力・取得 |

| 深夜・休日の操作 | 業務時間外の個人情報システムへのアクセス |

| 外部への送信 | 個人情報を含むファイルのメール添付・クラウドアップロード |

| アカウント共有の疑い | 同一IDで異なる拠点・端末から同時ログイン |

| 不審な削除・改ざん | 従業員データの不審な編集・削除操作 |

これらのパターンが発生した際、SOCアナリストによるトリアージをもとに次のような対応が可能です。

- 担当者・管理者へのリアルタイム通知

- 重大度に応じた対象アカウントの自動無効化

- 経営層・CSIRT向けの定期レポートおよびインシデントサマリーの作成

- ISMS内部監査・外部審査のための監視証跡レポートの自動生成

「ログを取っています」から「SOCが常時監視し、証跡を自動生成しています」へ。これが次の対策水準です。

Sentinel監視をISMSに組み込む3ステップ

Sentinelの導入効果を最大化するには、技術的な監視をISMSの管理体制として文書化することが重要です。

① 適用宣言書(SoA)を更新する

ログ管理・監視・インシデント対応に関するISO 27001管理策の実装状況を更新します。

- 「ログを保存している」→「Sentinelによるリアルタイム監視・アラート通知を実施している」

- 個人情報保護法の安全管理措置要件との対応付けも記述しておくと、審査での説明がスムーズになります

② 取扱規程・手順書を改訂する

個人情報取扱規程に以下を追記します。

- Sentinelアラート発生時の対応フロー

- SOCからの通知を受けた際のエスカレーション先

- アラート記録の保管期間と管理主体

③ 内部監査の視点を広げる

従来の監査項目に加えて、次の観点を追加します。

- アラートが発生した際に、誰がどう対応したかの記録があるか

- SOCからの定期レポートがISMSの定期見直しに反映されているか

これにより、「ログの保存」という静的な証拠から、「継続的な監視と対応のサイクル」という動的な証跡へと変えることができます。

おわりに:「ログを眺める」から「脅威を狩る」へ

従業員の個人情報は、企業が扱う情報の中でも特に機密性が高く、漏洩した場合の影響も大きい領域です。外部攻撃への対策と同様に、内部からの不正取り扱いに対する継続的な監視体制の整備が求められます。

ただし、Sentinelを導入するだけでは十分ではありません。

- 24時間365日のアラート監視

- 誤検知と本物の脅威の見極め

- 個人情報保護法・ISMSの観点からの適切なエスカレーション判断

これらは専門的な知識と継続的な運用が求められる領域です。通常業務と兼務しながら対応するには、どうしても限界があります。

「ログを取っています」から「SOCが常時監視しています」への移行を、ぜひ検討してみてください。

本記事は2026年3月時点の法令・ガイドラインに基づいています。個人情報保護法・番号法の改正動向については、個人情報保護委員会の公式サイトで最新情報をご確認ください。